汽车以太网成保障车联网安全关键所在

过去10年间,汽车内采用的电子元器件数量以惊人的速度不断增长。而车载网络也正日益被设计进或已部署到汽车中,以将信息娱乐、汽车辅助驾驶和安全系统等多种系统连接起来,而这往往需要基于共享的高带宽基础设施。同时,车载网络和与之连接的设备都需要通过外部接口进行诊断和维护。随着汽车联网程度越来越高,汽车实际上正演变成为"车轮上的网络",对网络基础设施的安全性关注也与日俱增。

尽管车载网络被攻击的可能性很低,但这并不意味着不会发生。如果有足够的时间和资源,黑客就可以发起一系列的攻击,并有可能将这样的攻击蔓延到全部车辆。换句话说,一次策划周密的网络攻击将造成非常广泛的影响。这就是汽车制造商以及业界本身都在采取措施确保互联汽车安全的原因。

数10年来,以太网作为全球最受欢迎也是最可靠的网络技术,一直长期成功并安全地部署在动态且千变万化的企业环境中。由于以太网具备的高带宽、高性价比、普遍性以及固有的网络安全性等特点,其在汽车中的使用率正在不断攀升。而以太网久经验证的安全性在汽车应用领域则发挥了更为显著的优势。此外,既然车载网络的设备和配置是已知并可以预见的,那么识别和保护它们不受到威胁就是一个十分精细的过程。

以太网基本原理

消息验证和加密功能是确保车载以太网胜任防止网络遭到破坏的关键特性,它提供了抵御恶意攻击的第一道坚不可摧的防线。但是,单凭此项功能还还不足以全面确保互联汽车的安全。

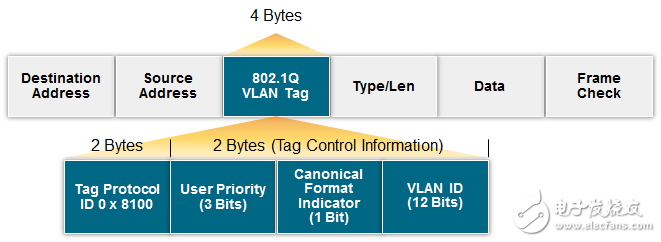

以太网采用的是标准数据包格式,其中包括源地址和目标地址、VLAN标签和帧校验,这为验证、隔离和数据整合奠定了基础。更进一步说,由于车载网络设计精密并保持静态,同时具有可预测流量的特征,因此为用户提供了可根据设计意图进行紧密配置、约束网络运行的机会。举例来说,无论是通过静态配置还是动态学习,以太网交换机都可以使用数据包地址来实现流量隔离和过滤。

VLAN可用来隔离共享物理网络上不同类型的流量,确保设备只能与本域名内的其他设备进行通信。比如,一个经配置的VLAN可用于信息娱乐,同时一个单独的VLAN经配置后可用于汽车辅助驾驶,而另一个则可用于安全,以太网交换机可强制实现两者之间的网络隔离。

图1:以太网帧头中包含作为其头两个字段的目标MAC地址和源MAC地址,以及用于验证数据包完整性的循环冗余校验(CRC)。此外,其可能还包含虚拟局域网(VLAN)标签,用以定义由桥接器和交换机使用的系统和流程,从而支持VLAN。

可将访问控制列表(ACL)用于定义数据包转发时的精确配置型动作顺接规则,该规则定义了具体哪一个站点可以传输流量,以及该流量能够去往何处。当超出指定流量水平时,风暴控制(Storm Control)可帮助交换机监控流量水平,并丢弃广播、多播和未知单播数据包,从而保护网络不受违规站点的破坏。同时,基于流的监管则可在每个流层级上精确定义并强制实施带宽规则,这可使网络免遭流氓软件或错误软件的破坏。此外,一系列丰富的数据标准能通过软件实现异常监控。

设备验证

虽然每个以太网数据包都包含源MAC地址,但是MAC地址也有可能被谎报。被广泛执行的802.1x标准则是在准入车辆网络前验证设备有效性的一个选择。802.1x定义了在有线或无线LAN上传输可扩展验证协议(EAP)框架的标准化方法。这一框架允许在被授权进入网络前交换和验证安全证书。EAP支持许多认证方法(如EAP-PSK与EAP-TLS等),每种方法都有自己一系列的验证密钥和证书来实现设备验证。验证的强度因所用方法和证书的不同而各有差异,这些都可在制造或维护设备等专有环境中进行预配置。

图2:802.1x定义了在有线或无线LAN上传输可扩展验证协议(EAP)框架的标准化方法。这一框架允许在被授权进入网络前交换和验证安全证书。

数据加密

数据加密能确保只有被授权方才能存取编码数据。通信协议栈的许多层包括以太网层都可以进行加密。802.11AE MAC 安全协议(MACSec)标准采用802.1x标准进行安全密钥交换,能为以太网提供MAC层级的加密和消息认证。但是,由于这种方法需要硬件支持,从而增加了成本和功耗,因此一般主流设备并不支持。

图3:汽车以太网固有的安全特性或许正是消除汽车安全隐患的关键所在。

尽管以太网长期以来一直作为IT网络技术在使用,但不可否认该技术在车联网领域的应用正在不断被挖掘。汽车以太网作为中央骨干网,能为汽车制造商提供必要的保障网络基础设施安全的工具。更加令人欣慰的是,以太网已开始证明自身的价值所在。

本文

- 看半导体公司如何助力车联网技术(07-22)

- iMX536处理器如何打造车联网智能终端核心?(02-19)

- LTE成车联网标配,车用LTE模组加持无缝影音串流成真(03-28)

- 车联网应用凸显汽车防盗功能(09-14)

- 车联网时代:汽车互联技术大盘点(04-28)

- 详解客车车联网技术的方案对比(07-12)