2G与3G移动网络接入的安全性分析

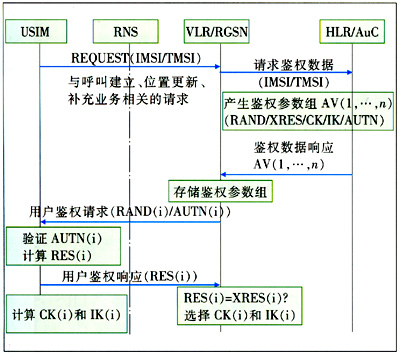

S鉴权认证过程如图2所示。

图2 UMTS鉴权认证过程

a)鉴权中心AuC为每个用户生成基于序列号的鉴权向量组(RAND、XRES、CK、IK、AUTN),并且按照序列号排序。

b)当鉴权中心收到VLR/SGSN的认证请求后,发送n个鉴权向量组给VLR/SGSN。在VLR/SGSN中,每个用户的n个认证向量组,按照"先入先出"(FIFO)的规则发送给移动台,用于鉴权认证。

c)VLR/SGSN初始化的一个鉴权过程为选择一个鉴权向量组,发送其中的RAND和AUTN给用户。用户收到RAND║AUTN后,在USIM侧进行鉴权处理,处理的原理如图3所示。

图3 USIM中的鉴权处理原理

首先计算AK,并从AUTN中将序列号恢复出来,SQN=(SQN①AK)①AK;USIM计算出XMAC,将它与AUTN中的MAC值进行比较。如果不同,用户发送一个"用户认证拒绝"信息给VLR/SGSN,放弃该鉴权过程。在这种情况下,VLR/SGSN向HLR发起一个"鉴权失败报告"过程,然后由VLR/SGSN决定是否重新向用户发起一个鉴权认证过程。

同时,用户还要验证接收到的序列号SQN是否在有效的范围内,若不在,MS向VLR发送同步失败消息,并放弃该过程。

如果XMAC和SQN的验证都通过,那么USIM计算出RES,发送给VLR/SGSN,比较RES是否等于XRES,如果相等,网络就认证了用户的身份。

最后,用户计算出CK和IK。

2.2 UMTS的加密机制

在上述双向鉴权过程中产生的CK,在核心网和用户终端间共享。CK在RANAP消息"安全模式命令"中传输,RNC获得CK后就可以通过向终端发送RRC安全模式命令,并开始进行加密。

UMTS的加密机制是利用加密算法f8生成密钥流(伪随机的掩码数据),明文数据再和掩码数据进行逐比特相加产生密文,然后以密文的方式在无线链路上传输用户数据和信令信元,接收方在收到密文后,再把密文和掩码数据(同加密时输入参数一样,因此产生的掩码数据也一样)逐比特相加,还原成明文数据,即解密。

2.3 UMTS的完整性保护机制

为防止侵入者假造消息或篡改用户和网络间的信令消息,可以使用UMTS的完整性保护机制来保护信令的完整性。完整性保护在无线资源控制(RRC)子层执行,同加密一样,在RNC和终端之间使用。IK在鉴权和密钥协商过程中产生,IK也和CK一起以安全模式命令传输到RNC。

UMTS的完整性保护机制是发送方(UE或RNC)将要传送的数据用IK经过f9算法产生的消息鉴权码MAC附加在发出的消息后。接收方(RNC或UE)收到消息后,用同样的方法计算得到XMAC。接收方把收到的MAC和XMAC相比较,如果两者相等,说明收到的消息是完整的,在传输过程中没有被修改。

3、2G/3G网络共存时的漫游用户鉴权

2G与3G网络共存是目前移动通信向3G过渡必然要经历的阶段。由于用户通过SIM卡或USIM使用双模式手机可同时接入到2G和3G网络,当用户在2G和3G共存的网络中漫游时,网络必须为用户提供必要的安全服务。由于2G和3G系统用户安全机制之间的继承性,所以可以通过2G和3G网络实体间的交互以及2G和3G安全上下文之间的转换运算来实现不同接入情况下用户的鉴权。

3.1 UMTS漫游用户的鉴权

在2G和3G共存网络中,UMTS漫游用户鉴权按以下方式进行:

a)通过UTRAN接入时,使用3G鉴权。

b)当使用3G移动台和3G MSC/VLR或SGSN通过GSM BSS接入时,使用3G鉴权机制。其中GSM密钥从UMTS CK和IK计算获得。

c)当使用2G移动台或2G MSC/VLR或SGSN通过GSM BSS接入时,使用GSM鉴权机制。其中用户响应SRES和GSM密钥从UMTS SRES、CK和IK得到。

UMTS漫游用户的鉴权过程包括以下几个步骤(见图4):

图4 漫游UMTS用户在2G/3G网络中的鉴权

a)当HLR/AuC收到VLR/SGSN的鉴权数据请求消息时,将根据用户钥匙K生成一组3G鉴权矢量,包扩RAND、XRES、AUTN、CK和IK。

b)鉴权矢量的分发会根据请求鉴权数据的VLR/SGSN的类型而不同。如果请求鉴权数据的是3G VLR/SGSN,将直接接收HLR/AuC的3G鉴权矢量,并将它存储起来;而当请求鉴权的是2G VLR/SGSN时,HLR/AuC会将3G鉴权矢量转化为GSM鉴权三元组,2G VLR/SGSN将这组鉴权三元组存储起来。

c)当UMTS通过UTRN接入时,VLR/SGSN直接进行3G鉴权,为用户建立3G安全上下文。

d)当UMTS用户通过2G接入网接入时,根据控制鉴权的VLR/SGSN类型和用户设备类型的不同,使用的鉴权矢量可以是3G鉴权矢量,也可以是GSM鉴权三元组。当控制接入的是3G VLR/SGSN时,如果用户使用的是3G用户设备,VLR/SGSN和用户之间执行3G鉴权过程,双方协议CK和IK作为3G安全上下文,并存储在USIM中,然后用户设备和VLR/SGSN同时计算出Kc,并用它在以后的信令过程中对空中数据进行保护。如果此时用户设备是2G,VLR/SGSN取出UMTS鉴

- 全球WiMAX论坛主席Ronald Resnick演讲(08-23)

- NGN之路:十字路口的思考(01-10)

- 下一代网络中的SIP-I协议(01-27)

- NGN SIP 域内的标准化(01-27)

- 朗讯IMS:NGN融合的引擎(01-01)

- 亚太将成IPv6下个热点地区?(01-01)