基于RFID 技术的无线Key 模型

1 引言

随着电子商务和网上银行的普遍应用,USBKey 的安全使用成为日益关注的问题。在公 司、银行、交易所等一些公共场所,如果用户临时有事暂时离开而又忘记拔掉USBKey,这 时非法者就有可能趁虚而入,窃取用户隐私或者利用存储在USBKey 中的证书进行网上非 法交易,给用户造成隐私泄漏和金钱损失。所以,有必要设计一种用户可以随身携带的 USBKey 来解决这方面的安全问题。这样既能方便用户,而且更加安全。本文正是在这种问 题背景下设计了一种基于RFID 技术的无线Key 模型,并对其安全性进行了分析。

2 RFID 安全性分析

RFID 系统主要包括:电子标签(Tag)、读卡器(Reader)和微型天线(Antenna)。由于集成(1)(2) 的RFID 系统实际上是一个计算机网络应用系统,因此安全问题类似于计算机和网络的安全 问题。一般地,RFID 的安全威胁除了与计算机网络有相同之处外,还包括标签数据、通信 链路和阅读器协议三种类型的安全威胁(3)。标签数据的安全威胁表现为非法用户可以利用合 法的阅读器或者自构一个阅读器,直接与标签进行通信,造成标签内数据泄露;通信链路上的安全威胁主要表现在黑客非法截取通信数据、非法用户通过发射干扰信号来堵塞通信链 路、利用冒名顶替标签向阅读器发送数据以及发射特定电磁波破坏标签等方面;阅读器协议 安全威胁是指在阅读器中,除中间件(4)被用来完成数据的遴选、时间过滤和管理之外,只能 提供用户业务接口,而不能提供能让用户自行提升安全性能的接口。

由此可见,如何解决RFID 技术的安全缺陷成为其能否得到更大程度应用的关键。而本 文正是利用USBKey 的操作安全性提出了一个将RFID 技术与USBKey 相结合的模型。

3 无线Key 模型设计

3.1 模型设计

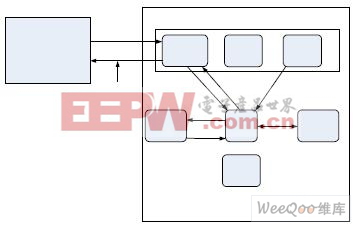

无线Key 的功能实现需要用户机终端、读卡器、无线Key 等硬件,其中标签内嵌在无 线Key 内。其模型设计如图1 所示:

图1 基于RFID 技术的无线Key 模型

读卡器包括控制单元、射频接口、加/解密逻辑单元和随机数发生器四部分(5)。其中控 制单元完成以下功能:与用户机终端进行通信;信号编码与解码;控制与应答器的通信过程; 以及进行读卡器与无线Key 内标签的身份认证。射频接口的功能是产生高频发射功率以便 启动标签和提供能量;调制发射信号并将数据传送给应答器以及接受并解调应答器高频信 号。

无线Key 由用户随身携带,其硬件构成如上图所示。其中ROM 单元存放的是标签的ID 号。COS 即芯片操作系统,是无线Key 的核心,它主要实现控制无线Key 和外界的信息交 换,管理存储器单元并在无线Key 内部完成各种命令的处理等功能。 无线 Key 的认证过程主要分为两个步骤:第一步:利用RFID 技术实现标签与读卡器之 间的双向认证;第二步:在标签与读卡器进行双向认证无误后,用户机终端提示用户输入 PIN 码,进行主机对用户身份的认证。

3.2 协议设计

这里,假设读卡器和用户机终端数据库的通信是在一条安全可靠的有连接信道上进行而读卡器和无线Key 之间的通信是不安全的。并且在用户机终端和无线Key 的RAM 中已 经存储了读卡器和无线Key 双方的证书。协议描述过程(6)(7)如下:

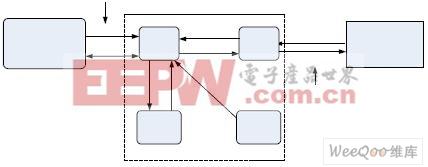

⑴当带有标签的无线 Key 进入到读卡器的作用范围内时,读卡器会向应答器发送请求。 ⑵应答器产生响应,并由无线Key 的COS 执行一系列操作:先由随机数发生器产生随机数 R1 并存储到RAM 单元,然后取出RAM 单元中存储的读卡器的证书Certreader,在加/解密逻 辑单元中利用读卡器证书里的公钥KUB 对随机数R1 进行加密。最后通过应答器再发送给读 卡器,如图2 所示:

图2 应答器响应并利用KUB 发送R1

⑶读卡器射频接口接收到信号后,读卡器的控制单元先从用户机终端取得自己的证书,再由 加解密部件进行解密获得R1,接着调用随机数发生器(RNG)产生一个随机数R2 并存储到用 户机终端的RAM 中,然后再从用户机终端取得无线Key 的证书CertKey,在加/解密逻辑单 元中执行以下操作:首先利用自己的私钥KRB 对R1、R2 进行签名,再利用无线Key 的公钥 KUA 对上一步的结果进行加密得到数据Token1,即:Token1= EKUA(DKRB(R2|| R1))。最后读 卡器通过射频接口将Token1 发送给无线Key 端,如图3 所示。

图3 发送Token1 给无线Key

⑷应答器收到后,COS 从RAM 单元中取出读卡器和无线Key 的证书,交由加解密逻辑单 元完成解密和验证读卡器的过程:首先用无线Key 的私钥KRA 进行解密,接着利用读卡器 的公钥KUB 进行验证,得到R1 和R2 并存储R2,将通过解密得到的R1 与第⑵步中存储的 R1 进行比较看是否一致。如果没有改变

- TI KeyStone 架构支持 L2 与传输处理(08-17)

- 基于RFID技术的无线 Key 模型(04-08)

- 3D模型告诉你WiFi信号长什么样(01-29)

- 基于三维数字地图的5G高频混合信道模型简介(11-14)

- 网络服务器系统和新型光突发交换网络解决方案(06-12)

- 基于多维云用户驱动QOS网络资源调度算法(12-28)