汽车信息系统:缘何成为攻击新目标?

"切断不必要的外部通信"、"取消多余的通信服务"、"监测通信状况"、"从车载系统的开发阶段编程时就要有安全意识"、"安装软件升级功能"以及"考虑多种功能联动时的安全"。

【事例4】解析防盗器密钥

在2012年8月举办的"第21届USENIX Security"上,发表了一篇关于只需大约5分钟即可破解"HITAG2"密码锁验证密钥这一问题的论文。

HITAG2是1990年代开发的防盗方案,其原理是使用RFID标签控制发动机的起动。采用专用加密方式,认证和加密均使用48位密钥。在这篇论文中,研究人员把目光放在了HITAG2的漏洞上,表示只需利用1分钟的时间收集认证步骤的数据,然后经过5分钟的测试,便可破解密钥,并且在现场进行了演示。

在验证漏洞时,测试RFID系统使用的是"Proxmark III"板卡。通过窃听智能钥匙与车载防盗器之间的电波并解析,伪造出了正确的密钥。Proxmark III配备了处理HF/LF频带电波编解码的FPGA(现场可编程门阵列)、实施帧处理的MCU等,破解条件完备。但从一般用户的角度来看,攻击难度可以说略高。

关于HITAG2的漏洞,在信息安全相关会议"BlackHat 2012"上,也有与会者发布报告称使用FPGA只需50秒即可破解验证密钥。攻击的方法在一般用户看来同样难度较大,应对方式与之前谈到的方法相同。但该报告还指出,使用FPGA可以高速破解密码。

使用FPGA破解密码非常简单。销售密码恢复(密码破解)软件的俄罗斯企业ElcomSoft表示,与使用高性能处理器并行计算相比,使用FPGA破解密码的速度要快好几倍,而且耗电量不到10分之1。这是因为FPGA能够针对破解密码,使硬件处理最优化。

应对这些事例的可行措施包括"使用AES等非专用加密方式"、"改进随机数生成器"等。除了企业实施的对策之外,用户估计也需要采取防范他人接触汽车钥匙、锁车门、锁方向盘等措施。

如上所述,汽车信息安全领域的研究人员正在逐渐增加。今后估计还会发现其他各式各样的威胁。汽车相关企业应当集全行业之力,全面梳理各类威胁,而不是单独采取对策。日本信息处理推进机构(IPA)也在全力研究汽车信息安全,请大家积极灵活地加以利用。

攻击汽车的途径

以日本信息处理推进机构(IPA)设想的汽车模型为基础,对可能攻击汽车系统的途径、不同车辆功能群的安全对策等稍作整理。

用户无法一直监控汽车

IPA通过分析与汽车信息安全相关的攻击方法,设想出了三种攻击途径(见图5)。

图5:针对汽车的三种攻击方法

1.直接攻击

汽车不同于个人电脑和手机,由于其较大的体积及一些性质,用户很难一直监视车辆。恶意攻击者比较容易直接接触到汽车。而且,在进行年检等检测的时候,汽车必须交由检查人员管理,有可能给装扮成检查人员的第三方留下可乘之机。而且,用户在自行改造时,也可能无意识地解除汽车的安全功能。

2.从便携式产品入侵

除了汽车厂商提供的功能之外,用户通过汽配市场等途径购买并安装在车上的产品也种类繁多。拆装这些产品时,来自外部的病毒等威胁有可能进入车内。

关于便携式产品,尤其是智能手机,一方面很容易就能获得面向汽车的通用应用,但另一方面,其中也掺杂着大量山寨应用和包含恶意代码的应用。在开发阶段就必须要考虑到用户可能携带哪些产品进入车内,其中就包括智能手机。

3.从外部网络攻击

为确保利便性和安全性,汽车上有很多使用通信的装置。例如智能钥匙、轮胎压力监测系统(TPMS)、路车间通信这些使用短距离无线通信的功能,就有可能受到通信被窃听、被恶意中断等威胁。

而且,最近智能手机与车载系统联动的功能越来越普遍,汽车连接外部网络的环境日益完善。再加上车载信息服务开始普及,从外部网络实施攻击的威胁已成为现实。以纯电动汽车为例,充电时,充电信息将被发送至外部网络,管理充电情况和充电记录。

一般来说,恶意攻击者不喜欢留下攻击痕迹。因此,经由外部网络实施攻击应该算是心理负担最小的方法。反言之,如果攻击者必须直接接触车辆才能实施攻击,攻击的难度就会明显增加。在假设攻击的来源时,了解攻击者的位置和立场是分析信息安全的第一步。

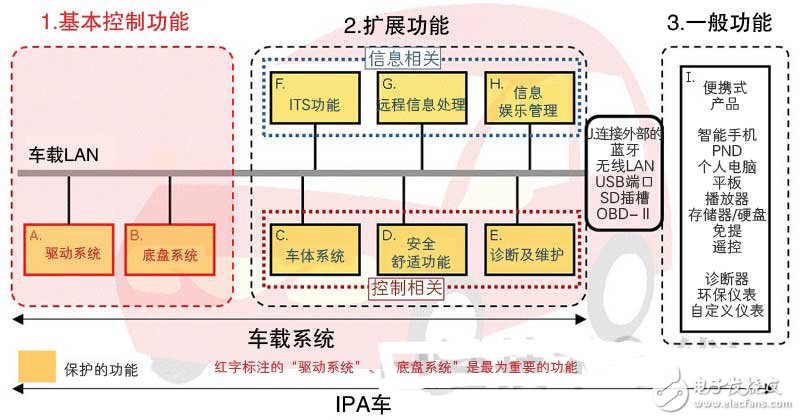

安全对策用汽车模型的定义 由于不同厂商和不同价位(等级)的汽车在构造和功能等方面有很大差异,因此很难定义全行业通用的汽车模型。因此,IPA在思考汽车系统的信息安全时,从汽车需要的可靠性等角度出发,设想了按照车辆功能群进行分类的汽车模型——"IPA Car"(图6)。

图6:IPA Car的模型

IPA Car将车载LAN最大限度

- 汽车信息系统设备测试技术的发展(06-08)

- GMSL SerDes在双汽车电子控制单元(ECU)中的应用(03-09)

- 智能汽车电子控制单元该如何简化(02-19)

- 基于CAN总线的多ECU通信平台设计(02-11)

- 基于FPGA的汽车ECU设计充分符合AUTOSAR和ISO 26262标准(04-21)

- 现代汽车上的电子“器官”(02-04)