妙用NAC改善网络安全

近来,NAC(即网络准入控制:Network Admission Control)是一个非常流行的网络安全主题。虽然有许多人听说过这个词,不过仍有许多人并没有完全理解NAC是什么,以及如何利用它来改善其网络安全。

什么是NAC?

NAC是一种允许对某个网络进行访问的方法,它通过遵循安全团队帮助构建的一套标准而实现。它可以被用于多种设备上,从桌面设备到手持式PDA。它不是像防火墙那样盲目地限制访问,NAC试图将智能集成到网络访问中。现在可以选择的NAC方案种类很多,实施一个NAC解决方案的原因也很多。本文将简洁地讨论NAC的要领,并向你展示一个NAC方案如何有助于改善网络的安全性。不过,记住下面一点是很重要的:对于多数方案,正确地计划对于成功实施是极端重要的。

一个NAC方案的组成部分有哪些?

一个NAC方案有三个主要的组成部分:

终端用户设备,认证系统,策略服务器

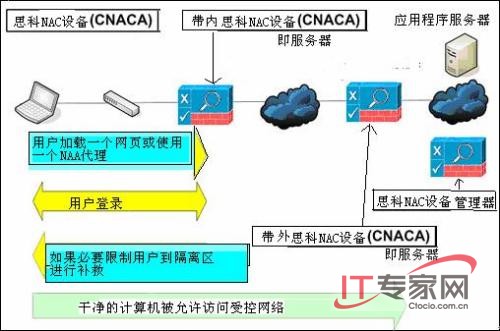

当然,根据所选择的方案不同,组成部分也相应地有所变化。终端用户设备典型情况下会安装一个代理。终端用户设备上的NAC代理能够与策略服务器会话,这是一个方案的关键。下图显示了思科NAC设备(CNACA)的通信流快照:

上图描述了一个带内(in-band)和带外(out-of-band)设备服务器。这种方法确保了安全执行标准的最大化执行,不管你试图在何处登录网络,这是因为这个设备位于你和所需要的资源之间。没有什么方法可以绕过它。

NAC如何改善网络安全?

一个NAC方案能够帮助你改善网络安全的方法有好几种。事实上,通过使用NAC,你可以得到更高的效率。

强制遵从

网络和Windows系统管理员花费大量时间来解决如何强制终端用户设备遵循必要的Windows补丁、反病毒更新、防火墙设置等。几年来,使用过各种方法来保持病毒定义文件的最新,保障病毒扫描的运行,并且运用了最新的补丁集等。所有的这些努力都已经改进了网络的安全性,不过总有一些人为的因素会损害这个过程。例如,安全管理员可以使病毒定义文件的更新自动化,但是终端用户可以取消扫描或者禁用其代理。一个NAC方案能够保障保障用户必须遵循反病毒软件的更新。

隔离

除了强制用户执行、遵循安全策略,一个NAC方案还可以检测和隔离一个"不安全的"设备。如果你曾经以人工方式利用访问控制列表解决过蠕虫问题,你就会理解将某个设备隔离到一个预定义的VLAN中的重要性。这是从一个中心点执行的。

但效率并非只能从集中化中获得。一个NAC解决方案不但能够检测和隔离,而且还能够用恰当的病毒定义文件和补丁来更新设备,这样就能在允许访问设备访问你的网络之前,用一种最高最强的安全标准来设置设备,病毒和蠕虫将没有机会访问你的资源。如果你正确地设置了NAC方案,根据代理所报告的有关用户身份,用户将只能访问所需要的资源。

提供临时用户(来宾)访问

厂商和临时用户(来宾)访问是许多公司颇感头疼的一个问题。在无线网络中这更是成为一个较难对付的问题。对这个问题的解决方案有很多,如隔离的客户访问VLAN,基于WEB的展示等,或者来宾根本就不能访问你的站点等等。采用NAC之后,就不用为临时用户的访问而苦恼了,临时用户只是需要顺从有关策略。以前这个过程完全是手工完成的,在设备被允许连接到网络上之前,通常需要花费几个小时。所有这一切都是为了避免显而易见的风险,不过对那些不太明显的风险该怎么办呢?

避免风险

在可实现的情况下,避免风险毫无疑问是一个巨大的改进。很明显,防止蠕虫的传播可以避免风险,不过如何对待日常的风险性操作?VoIP给安全团队人员带来的极大的压力,因为他们既要满足其需要,又要保护其安全。防火墙策略的一个错误就能够将整个组织的电话系统搞垮。一旦你的访问策略与NAC方案结合起来,你的防火墙将会少操一份心。

在购买一个NAC方案之前需要考虑的问题

对那些考虑采用某种方案的组织来说,不了解问题的方方面面对任何考虑采用某个解决方案的组织来说始终是一个问题。销售人员喜欢利用这一点。不要成为某些大肆宣传广告品的牺牲品。在向一个NAC解决方案投资之前,有几个问题需要考虑。

一个NAC解决方案假使你已经定义了一套高级策略集,如验证、安全、网络访问,等等。在预算的范围内,专业服务始终是有帮助的。

如果你考虑将身份验证与NAC方案结合起来,一定要理解你的身份验证方案的限制问题。例如,一个UNIX服务器之上的LDAP或NIS可能与桌面及微软服务器的活动目录方案无关。你的销售团队和内部技术团队需要团结起来讨论这些限制的影响。关于总体上的身份验证,验证策略在所要保护的网络的各个部分中保持一致性是很重要的。此外,你编写一些你的组织培训所依赖的文档资料也很重要。这些资料包括用户ID的终结时间、跨平台的功能性、或者已通过验证机制定义的访问,等等。

安全策略的制定是一场永远不可能终结的战争。其诀窍是在不损害业务关键过程的前提下执行操作。在实施一个NAC方案之前需要考虑的一个问题是一个NAC设备和防火墙的交互: NAC认为某次访问应该可用,而防火墙却阻止之,这会发生什么事情?很好地定义这些安全策略能够避免处理这些问题。

网络访问策略与你的网络是如何设计的有很大关系。随着企业的增长,那些没有细心设计的网络将产生许多网络访问策略有关的问题。

反过来说,设计糟糕的策略和增长处理过程将给网络的设计带来困难。为了正确实施一个NAC方案,需要设计一个祥细的最新的网络结构图。这虽然看起来很明显,不过千万不要过分低估一个销售团队的勤奋和执着。记住,多数销售团队会设法卖给你一个产品,然后快速地转到下一个客户。因此,购买专业性服务是保持其兴趣的好方法。此外,你可以从工程师那里得到大量实用的、特定领域的知识和经验,这可以为你节省许多时间。否则,另请高明。

- 网络接入控制工具锁定用户访问(07-18)

- 构建牢固的NAC安全策略(08-14)

- 跨越有线与无线网络的NAC解决方案(08-06)

- 宝德科技校园网网络安全解决方案(02-14)

- 中小企业防病毒侵扰的低成本解决方案(02-19)

- IP协议及网络安全问题的战略思考 (02-27)