基于uCLinux的嵌入式无线IPSec VPN网关

时间:01-12

来源:单片机与嵌入式系统应用

点击:

1. IPSec简介

IPSec的目标是为IP提供互操作高质量的基于密码学的一整套安全服务,包括访问控制、无连接完整性、数据源验证、抗重放攻击、保密性和有限的流量保密,这些服务都在IP层提供,可以为IP和上层协议提供保护。

IPSec的体系结构在RFC2401中定义,它通过两个传输安全协议--头部认证(AH)和封装安全负载(ESP)以及密钥管理的过程和相关协议来实现其目标,AH提供无连接完整性、数据源验证和可选的抗重发攻击服务,ESP可以提供保密性、有限的流量保密、无连接一致性、数据源验证和抗重发攻击。AH和ESP都是基于密钥分配和流量管理的访问控制的基础,AH和ESP都有两种模式:传输模式和隧道模式。传输模式用于保护主机间通信;而隧道模式将IP隧道里,主要用于保护网关间通信。

IPSec中用户通道向IPSec提供自己的安全策略(SP)来控制IPSec的使用,包括对哪些数据进行保护,需要使用哪些安全服务,使用何种加密算法,IPSec中安全关联(SA)是一个基本概念,它是一个简单"连接",使用AH或者ESP为其负载提供安全服务,则需要两个和更多个SA,同时由于SA是单向的,因此如果是双向保密通信,则每个方向至少需要一个SA。IPSec中有两个与安全相关的数据库,安全策略数据库(SPD)和安全关联数据库(SAD),前者定义了如何处理所有流入和流出IP数据处理的策略,后者包含所有(有效)SA有关的参数。

AH/ESP中所使用的密钥的分配和SA管理都依赖于一组独立机制,包括人工和自动两种方式,IPSec定义了IKE协议用于自动方式下的密钥分配和SA管理,IKE中密钥分配和SA管理的过程分成两个阶段,第一阶段是密钥协商双方建立一个相互信任的、保密的安全通道,用户保护第二阶段密钥协商过程,第二阶段完成实际用于IPSec SA的协商。

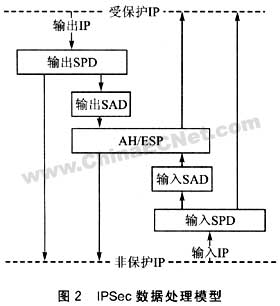

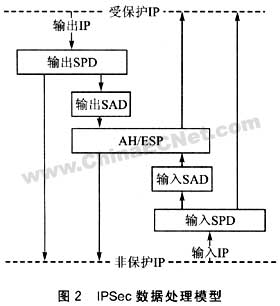

IPSec的数据处理模型如图2所示,对流入/流出的数据首先确定其安全策略,如果需要安全服务,则要找到其相应的安全关联,根据安全关联,提供的参数进行AH/ESP处理后完成流入/流出。

4 系统的软件实现

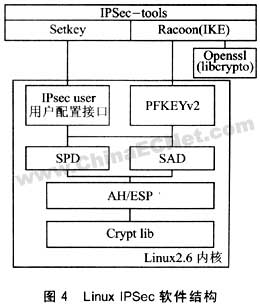

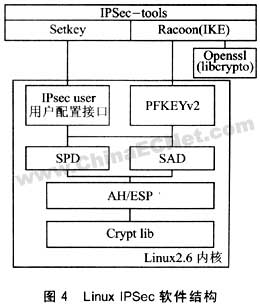

Linux的2.6内核中加入了对IPSec的支持,本系统采用的是基于Linux2.6内核的IPSec-tools,整个系统中IPSec的相关软件结构如图4所示,Linux2.6内核在其网络协议栈中提供对AH和ESP支持,同时包括SPD的实现和SAD的实现,IPSec-tools包括setkey和racoon两个应用程序。Setkey实现IPSec中SPD管理和SAD的人工管理,它需要使用Linux内核支持IPSec用户管理接口。Racoon是IPSec-tools中IKE的实现,它需要内核支持PF_KEYv2的接口,同时为了支持基于X.509证书的公开密钥身份验证方式,racoon需要使用openssl提供的libcryto加密库。AH/ESP所使用的加密算法需要内核加密算法支持。

4.1 Linux内核

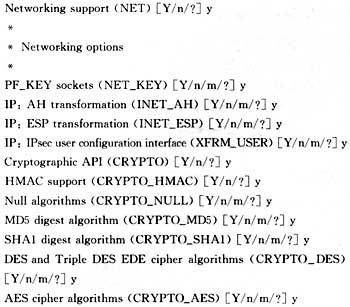

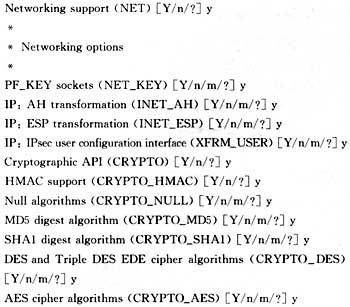

在www.kernel.org下载并安装linux2.6.12内核,在www.ucLinux.org下载其uCLinux补丁。打上补丁后,通过make menuconfig进入Linux的内核配置界面,选定如下所有配置:

4.2 Openssl(libcrypto.a)

安装Openssl 0.9.7 e源代码后,进入安装目录,修改其Configure文件使用m68k-elf-gcc作为编译器。运行Configure Linux-m68k完成配置后,编译生成libcrypto.a。

4.3 IPSec-tools

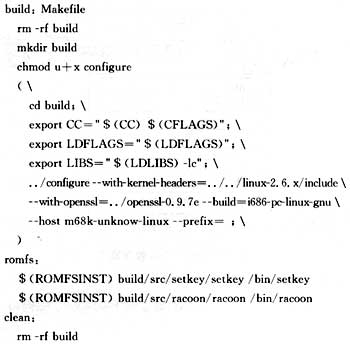

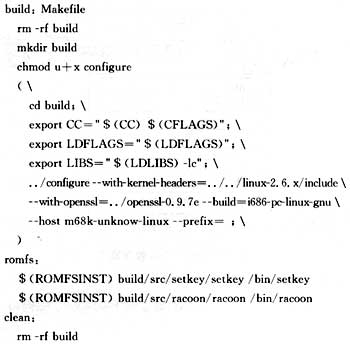

依照ucLinux中任何加入新的用户程序的文档,在ucLinux的/user目录中加入IPSec-tools0.5.2软件包。进入IPSec-tools的安装目录,并在该目录下加入一个如下Makefile(在这个Makefile中需要指定内核头文件和openssl源代码的安装目录):

all:build $(MAKE)-C build

编译生成setkey和racoon两个应用程序

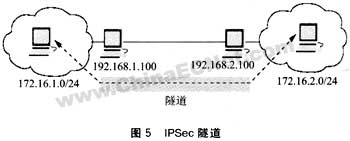

5 IPSec-tools的使用

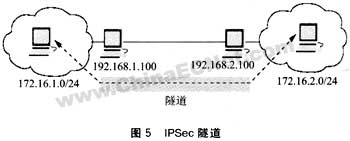

本系统的IPSec同时支持传输模式和隧道模式。作为VPN网关时只使用隧道模式。图5是两个IPSec网关间通信模型。192.168.1.100和192.168.2.100分别是两个网关外部接口的IP地址,它们分别保护172.16.1.0/24和172.16.2.0/24两个内部子网,下面以图5中外部IP为192.168.0.1的网关为例,介绍IPSec-tools中隧道模式下安全策略和密钥管理的方法。

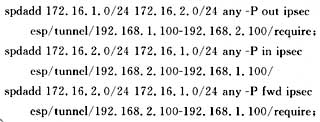

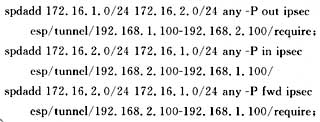

5.1 安全策略

IPSec-tools中安全策略的管理由Setkey完成。在setkey的配置文件setkey.conf中需要加入流入(in)、流出(out)、转发(fwd)三条安全策略规则。

5.2 密钥和SA的管理

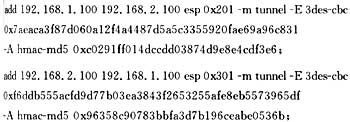

(1)人工方式

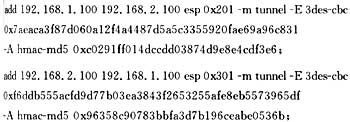

Setkey.conf中SA规则定义IPSev密钥和SA人工方式的管理。

(2)自动方式

自动方式的管理由racoon完成,racoon支持多种验证方式,包括预共享密钥和X.509证书方式,racoon的配置文件racoon.conf主要包括Remote和sainfo两大部分,分别对应于IKE交换的第一阶段和第二阶段,Remote部分指定IKE交换第一阶段的身份验证方式和加密、验证算法等参数,sainfo部分指定第二阶段的加密和验证算法。

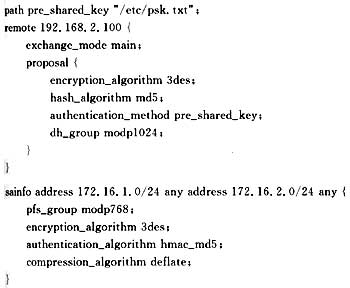

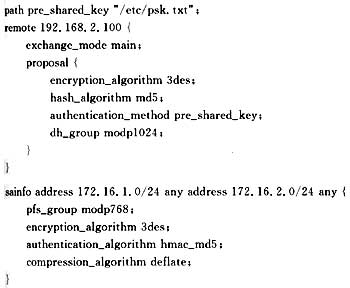

预共享密钥方式下用户的预共享密钥保存在文件中,此时racoon.conf的配置如下(其中指定了预共享密钥所存放的文件):

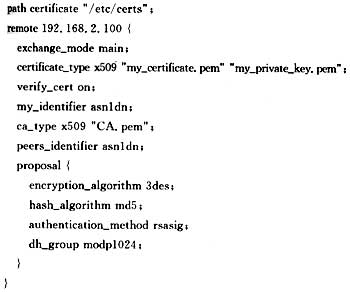

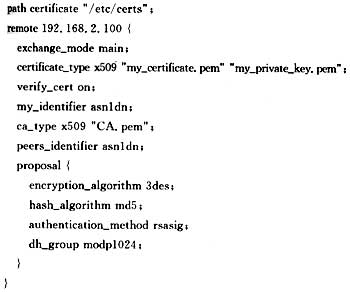

在X.509证书方式下,racoon.conf的配置与共享密钥方式的基本相同,其指定了证书所在目录,自己的X.509的证书、自己的证书密钥和CA的证书。有关racoon中证书的生成请参照racoon和openssl的使用手册。

5.3 运行

在无线网关接入Internet后,依次运行setkey和racoon。

IPSec的目标是为IP提供互操作高质量的基于密码学的一整套安全服务,包括访问控制、无连接完整性、数据源验证、抗重放攻击、保密性和有限的流量保密,这些服务都在IP层提供,可以为IP和上层协议提供保护。

IPSec的体系结构在RFC2401中定义,它通过两个传输安全协议--头部认证(AH)和封装安全负载(ESP)以及密钥管理的过程和相关协议来实现其目标,AH提供无连接完整性、数据源验证和可选的抗重发攻击服务,ESP可以提供保密性、有限的流量保密、无连接一致性、数据源验证和抗重发攻击。AH和ESP都是基于密钥分配和流量管理的访问控制的基础,AH和ESP都有两种模式:传输模式和隧道模式。传输模式用于保护主机间通信;而隧道模式将IP隧道里,主要用于保护网关间通信。

IPSec中用户通道向IPSec提供自己的安全策略(SP)来控制IPSec的使用,包括对哪些数据进行保护,需要使用哪些安全服务,使用何种加密算法,IPSec中安全关联(SA)是一个基本概念,它是一个简单"连接",使用AH或者ESP为其负载提供安全服务,则需要两个和更多个SA,同时由于SA是单向的,因此如果是双向保密通信,则每个方向至少需要一个SA。IPSec中有两个与安全相关的数据库,安全策略数据库(SPD)和安全关联数据库(SAD),前者定义了如何处理所有流入和流出IP数据处理的策略,后者包含所有(有效)SA有关的参数。

AH/ESP中所使用的密钥的分配和SA管理都依赖于一组独立机制,包括人工和自动两种方式,IPSec定义了IKE协议用于自动方式下的密钥分配和SA管理,IKE中密钥分配和SA管理的过程分成两个阶段,第一阶段是密钥协商双方建立一个相互信任的、保密的安全通道,用户保护第二阶段密钥协商过程,第二阶段完成实际用于IPSec SA的协商。

IPSec的数据处理模型如图2所示,对流入/流出的数据首先确定其安全策略,如果需要安全服务,则要找到其相应的安全关联,根据安全关联,提供的参数进行AH/ESP处理后完成流入/流出。

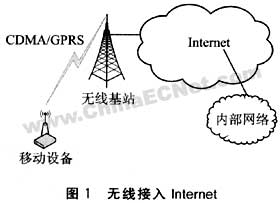

2 系统功能

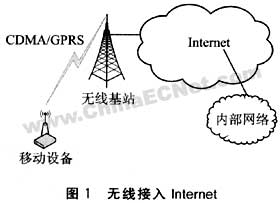

本系统的主要功能是支持CDMA和GPRS两种方式接入Internet,既可作为VPN服务器,又可作为VPN客户端。IPSec的密钥交换支持共享密钥方式和基于X.509的公开密钥方式。

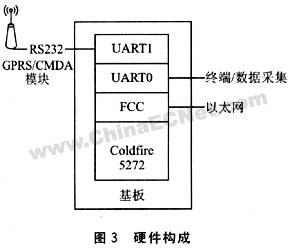

3 系统的硬件实现

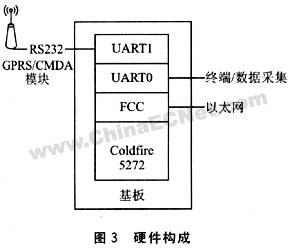

系统硬件构成如图3所示,无线接口采用的是Wavecom CDMA/GPRS模块,基板采用的是FreesCAle Coldfire 5272。

4 系统的软件实现

Linux的2.6内核中加入了对IPSec的支持,本系统采用的是基于Linux2.6内核的IPSec-tools,整个系统中IPSec的相关软件结构如图4所示,Linux2.6内核在其网络协议栈中提供对AH和ESP支持,同时包括SPD的实现和SAD的实现,IPSec-tools包括setkey和racoon两个应用程序。Setkey实现IPSec中SPD管理和SAD的人工管理,它需要使用Linux内核支持IPSec用户管理接口。Racoon是IPSec-tools中IKE的实现,它需要内核支持PF_KEYv2的接口,同时为了支持基于X.509证书的公开密钥身份验证方式,racoon需要使用openssl提供的libcryto加密库。AH/ESP所使用的加密算法需要内核加密算法支持。

4.1 Linux内核

在www.kernel.org下载并安装linux2.6.12内核,在www.ucLinux.org下载其uCLinux补丁。打上补丁后,通过make menuconfig进入Linux的内核配置界面,选定如下所有配置:

4.2 Openssl(libcrypto.a)

安装Openssl 0.9.7 e源代码后,进入安装目录,修改其Configure文件使用m68k-elf-gcc作为编译器。运行Configure Linux-m68k完成配置后,编译生成libcrypto.a。

4.3 IPSec-tools

依照ucLinux中任何加入新的用户程序的文档,在ucLinux的/user目录中加入IPSec-tools0.5.2软件包。进入IPSec-tools的安装目录,并在该目录下加入一个如下Makefile(在这个Makefile中需要指定内核头文件和openssl源代码的安装目录):

all:build $(MAKE)-C build

编译生成setkey和racoon两个应用程序

5 IPSec-tools的使用

本系统的IPSec同时支持传输模式和隧道模式。作为VPN网关时只使用隧道模式。图5是两个IPSec网关间通信模型。192.168.1.100和192.168.2.100分别是两个网关外部接口的IP地址,它们分别保护172.16.1.0/24和172.16.2.0/24两个内部子网,下面以图5中外部IP为192.168.0.1的网关为例,介绍IPSec-tools中隧道模式下安全策略和密钥管理的方法。

5.1 安全策略

IPSec-tools中安全策略的管理由Setkey完成。在setkey的配置文件setkey.conf中需要加入流入(in)、流出(out)、转发(fwd)三条安全策略规则。

5.2 密钥和SA的管理

(1)人工方式

Setkey.conf中SA规则定义IPSev密钥和SA人工方式的管理。

(2)自动方式

自动方式的管理由racoon完成,racoon支持多种验证方式,包括预共享密钥和X.509证书方式,racoon的配置文件racoon.conf主要包括Remote和sainfo两大部分,分别对应于IKE交换的第一阶段和第二阶段,Remote部分指定IKE交换第一阶段的身份验证方式和加密、验证算法等参数,sainfo部分指定第二阶段的加密和验证算法。

预共享密钥方式下用户的预共享密钥保存在文件中,此时racoon.conf的配置如下(其中指定了预共享密钥所存放的文件):

在X.509证书方式下,racoon.conf的配置与共享密钥方式的基本相同,其指定了证书所在目录,自己的X.509的证书、自己的证书密钥和CA的证书。有关racoon中证书的生成请参照racoon和openssl的使用手册。

5.3 运行

在无线网关接入Internet后,依次运行setkey和racoon。

- H.323安全研究与标准制定(01-10)

- GPRS传输效能与技术 (01-10)

- 混合模式下Catalyst 6500/6000系列交换机的故障排除(01-15)

- 基于CAN总线的非智能适配卡设计(01-31)

- WDM:发展之路将更宽更远(01-01)

- CableModem及其系统的配置和使用(01-01)