遭遇DDoS、漏洞及旁路等各类攻击,5G如何应对?

从1G/2G到3G/4G,20多年来,移动通信网络以其强大的加密与认证措施,一直都是最安全的商用网络。

但是,1/2/3/4G仅为手机而生,而5G要面向万物互联,安全问题更加突出。

比如,5G有一个用例叫远程医疗,它可以拯救人类的生命,可想而知,网络安全性有多么重要!

5G超高速率与超低时延也是一把双刃剑,对于黑客而言,这也意味着攻击速度更快!

另一方面,5G要网络重构,要切片,要迁移到电信云,基于NFV/SDN的网络虚拟化、自动化和开源化使能网络更灵活、敏捷和低成本。

但这也是一把双刃剑,网络灵活和敏捷意味着更容易遭受恶意攻击,伴随开源和开放而来的还有敞开的漏洞。

通俗的讲,1/2/3/4G网络的安全机制是在网络入口设置高高的"保护墙"来防止网络遭受攻击,而开放包容的5G会在一定程度上会打破"高墙",部分依靠网络内部灵活慎密的安全机制来应对网络攻击。

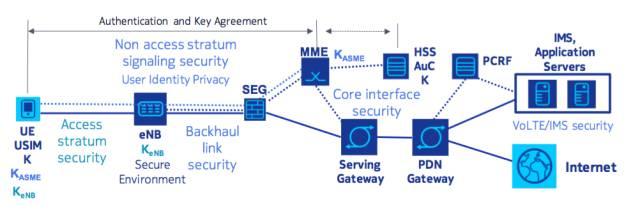

▲4G标准安全构架

因此,5G安全是一门前无所有的新课题、新挑战。

5G面临的安全挑战

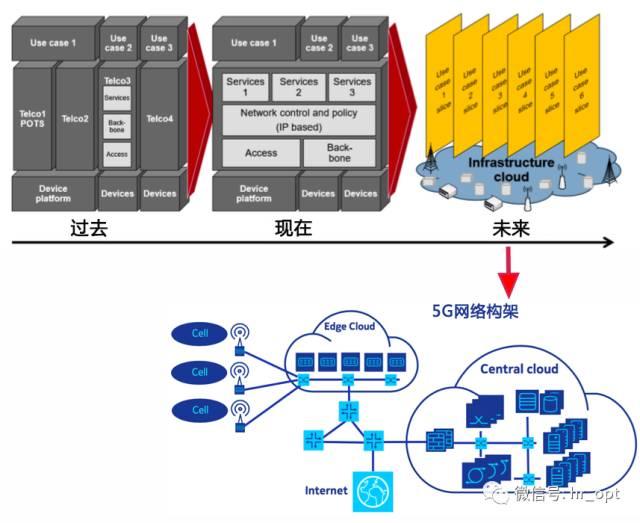

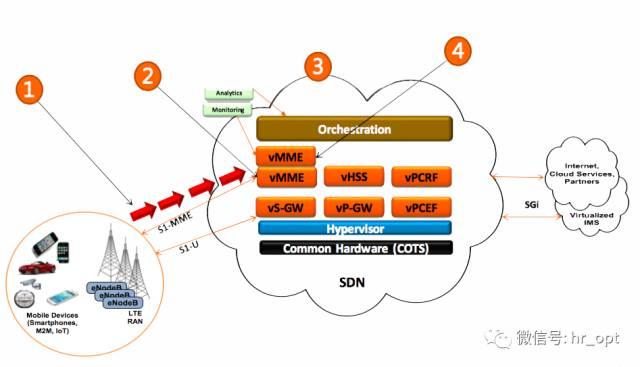

要理解5G安全机制,我们得先理解5G网络重构,即基于云的网络构架。

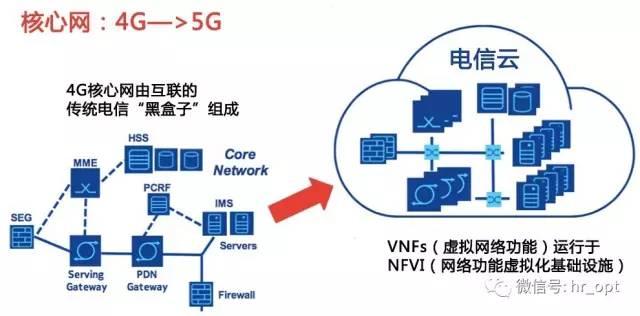

我们讲传统的电信设备是"黑匣子"解决方案,5G要通过NFV(网络功能虚拟化)来对"黑匣子"软硬件解耦,并将解耦后的虚拟化网络功能软件分解成模块化的组件运行于通用硬件之上,最终走向云化和开源的软/硬件生态。

再以核心网为例...

这样的5G网络构架主要会面临哪些挑战呢?

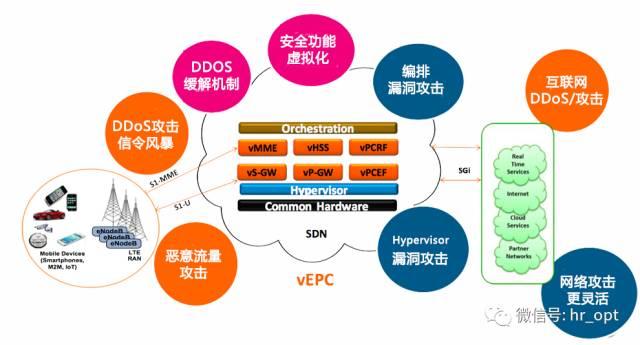

如上图所示,5G网络安全挑战包括:

•来自接入网侧的控制面和用户面DDoS攻击,比如海量终端发起"信令风暴"引发网络拥塞甚至崩溃。

•攻击编排(Orchestration)漏洞

•攻击Hypervisor漏洞

•来自互联网DDoS/攻击

•虚拟化的5G网络更具弹性和灵活性,但这同样是把双刃剑,这也意味着网络攻击更灵活。

其中,上图也列出了虚拟化网络的两大主要应对措施:DDOS缓解机制和安全功能虚拟化(Security Function Virtualization)。

5G如何应对DDoS攻击?

尽管传统电信设备是"黑匣子",但采用专用ASIC,处理性能稳定,长期以来经受住了网络高峰考验,坚挺而可靠。

而5G NFV把虚拟网络功能运行于通用CPU之上,当网络负荷狂增时,尤其在受到DDoS攻击时,软件化后的网络能否经得起考验?如何应对?

现在我们假设大量物联网终端感染了"远程重启"恶意软件,这些物联网终端组成所谓的"僵尸网络",黑客随时准备向我们的5G网络发起攻击...

5G如何应对?如下图:

①黑客操控海量被感染的物联网终端同时重启,引发海量的附着请求(Attach Requests),从而发起"信令风暴"攻击。

②vMME处于被DDoS攻击状态。

③系统实时分析并发出"受攻击"告警。

④编排器(Orchestrator)实例化新的虚拟机(VM)快速扩展vMME功能,以在对网络攻击进行进一步分析期间扩展更高的信令流量负荷,防止网络瘫痪。

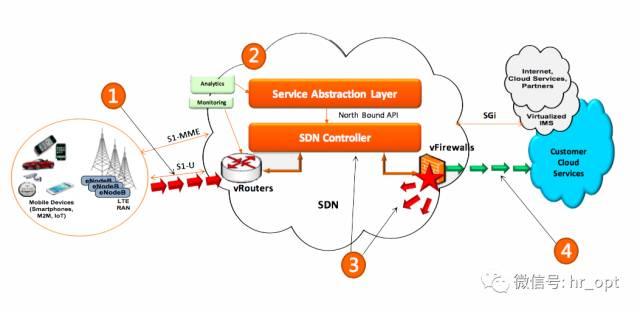

如果是用户面的恶意流量呢?5G又如何应对?

①移动终端上的恶意软件向客户云服务直接发送恶意IP数据包。

②分析引擎检测到异常,并发送实时告警。

③SDN控制器动态修改防火墙规则,阻挠攻击。

5G如何应对漏洞攻击?

举个例子,我们说5G网络要以用户为中心,要实现终端用户的自助服务,比如用户可以自助调整宽带网速,甚至是添加类似防火墙一类的虚拟功能,但是,这一切都是用户通过一个公共的外部网站或平台来实现。

当用户自助修改功能时,需求通过外部网络传送到NFV编排器(Orchestrator),这就意味着,在外网和运营商内网之间为终端用户打开了一条控制网络的通道。

这就为黑客利用漏洞发起攻击提供了一条通道。

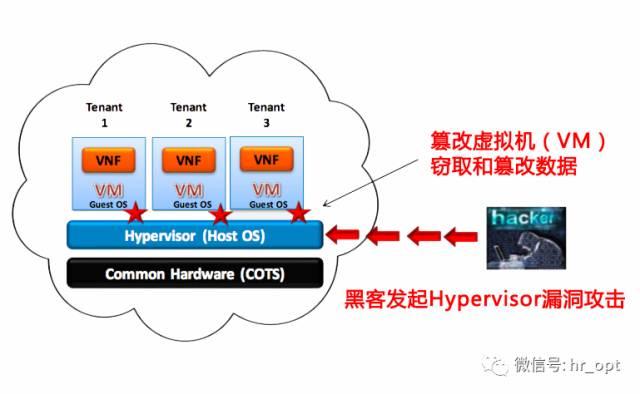

以Hypervisor漏洞攻击为例...

黑客攻击开源代码漏洞,Hypervisor感染恶意软件,进而篡改虚拟机(VM)、窃取和篡改数据。

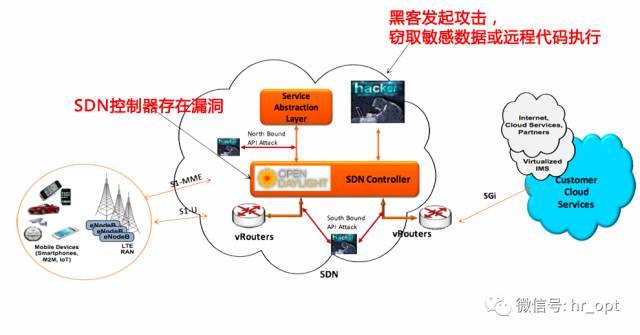

再来看看SDN控制器漏洞攻击...

众所周知,传统的电信设备是将控制面集成在一个封闭的盒子里,且控制面协议绝大部分预定义于设备中,只预留了少量的几个参数可修改、调整。

而SDN将控制面从设备分离,并抽取出来,通过编程化的外部控制器来实现如同交通调度枢纽般的对网络交通状况进行动态调整,这同样为黑客利用漏洞攻击提供了机会。

黑客如何发起SDN控制器漏洞攻击呢?

假设SDN控制器中代码有BUG,没有禁用外部实体接入,黑客就可以利用北向API发起XXE攻击,进而窃取敏感数据或远程代码执行。

对于漏洞攻击的防范主要还是实时监控、定期扫描、勤更新、堵端口等,尤其注意接入控制和API接口安全。

旁路攻击

5G网络需采用网络切片

- 解读5G八大关键技术(07-02)

- 作为延续性技术,5G到底能解决啥问题?(12-10)

- 第五代移动通信系统概况--面向IMT-2020(5G)的多天线技术(08-27)

- 利用5G WiFi波束成形和LDPC性能技术提高无线连接(10-06)

- 不一样的5G!布建架构转向高密度小基站组网(08-24)

- 解析通讯技术:3G、4G、5G 背后的科学意义(下)(11-03)