无线802.11蜜罐研究综述

2.2 入侵防御 3 无线802.11蜜罐的主要挑战和发展方向

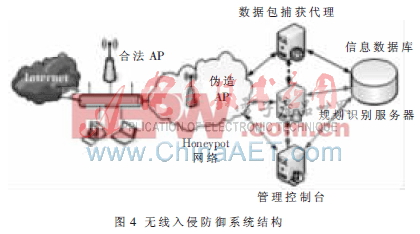

入侵防御是在入侵检测的基础上,具备阻止/阻塞检测到的攻击的能力。参考文献[8]提出了一种基于规划识别和蜜罐的无线入侵防御系统,可识别攻击者的攻击规划并作出预先决策,通过管理控制台发送警告信息或断开网络,该系统的结构如图4所示。

3.1 拒绝服务攻击防御

目前应用蜜罐防御拒绝服务的研究均在有线网络环境下进行,目的是引入蜜罐使得真实主机受到攻击的概率和强度降低,同时将攻击定向在蜜网内,以减少危害。研究包括将固定配置的蜜罐改进为可漫游的蜜罐,即服务器池中的机器可以动态地在服务态和蜜罐态之间切换;研究利用蜜罐回溯到拒绝服务攻击的源,并使其停止。然而这需要网络硬件设备的支持(如路由器的支持)。而如何在上述研究基础上,利用无线蜜罐抵御无线网络的拒绝服务攻击还有待研究。

3.2 伪装技术

采用真实的计算机系统构建蜜罐系统,其交互程度高,但部署和管理困难;采用虚拟仿真技术,其部署容易,风险较低,但是交互程度低,较容易识别。虽然检测和攻击蜜罐的技术也在发展,但如何通过增强系统伪装智能性,感知和学习实时的无线网络环境,自动地进行系统配置,并确保无线802.11蜜罐的高度真实性和迷惑性,仍有待进一步研究。

3.3 无线802.11邪恶蜜罐

大多数蜜罐都是正义的,检测到入侵后往往采用被动的防护措施,并不会主动还击。然而邪恶蜜罐的提出颠覆了这一特点,蜜罐在遭到入侵后可以还击,如还击扫描、木马、蠕虫,甚至给攻击者设置文件陷阱等。显然今后专门用来反击无线802.11攻击的无线802.11邪恶蜜罐也将成为研究热点。

3.4 WLAN风险评估问题

已有一些研究通过在有线网络中部署蜜罐蜜网,从而对网络进行风险评估。而WLAN作为一种应用越来越广泛的网络,其安全性也至关重要,因此如何通过部署无线802.11蜜罐对WLAN进行风险评估也有待研究。

3.5 法律问题

蜜罐技术涉及的法律问题主要有:可能侵犯黑客的隐私权;诱捕行为的程度及合法性;蜜罐被利用攻击他人的责任。随着邪恶蜜罐的提出,法律问题更加不可回避。

目前,无线802.11蜜罐的研究还不能令人满意,应该借鉴一些成熟的理论、方法和技术,如机器学习、人工智能及数据挖掘等,从而更快地推动无线802.11蜜罐的技术进步, 更大地发挥无线802.11蜜罐的价值。

蜜罐和蜜网技术是一种应用欺骗思想的主动防御技术,是现有安全机制的有力补充。无线802.11蜜罐作为新兴研究领域,必然为无线802.11网络安全的研究做出巨大贡献。

参考文献

[1] BECKM, TEWS E. Practical attacks against WEP and WPA[C]. Proceedings of the 2nd ACM Conference on Wireless Network Security, 2009.

[2] OUDOT L. Wireless honeypot countermeasures. http://www.securityfocus.com/infocus/1761, 2004.

[3] HARABALLY N A G, SAYED N E, MULLA S A, et al. Wireless honeypots: survey and assessment[C]. Proceedings of the 2009 Conference on Information Science,Technology and Applications, ISTA ′09, 2009:45-52.

[4] YEK S. Measuring the effectiveness of deception in a wireless honeypot[R].proceedings of the 1st australian computer, Network Information Forensics Conference, 2003:1-10.

[5] SILES R. Honey spot: The wireless honeypot, the SPANish honeynet project(SHP)[EB/OL]. http://honeynet.org.es/papers/honeyspot/HoneySpot_20071217.2007.

[6] BEEK J V, NAN T, VISSER R, et al. Wireless honeypot intrusion project[EB/OL]. https://alumni.os3.nl/~wezeman/phh-02-06-2004.pdf. 2004.

[7] PRATHAPANI A, SANTHANAM L, AGRAWAL D P. Intelligent honeypot agent for blackhole attack detection in wireless mesh networks[C]. 2009 IEEE 6th International Conference on Mobile Adhoc and Sensor Systems, MASS 2009.

[8] Chen Guanlin, Yao Hui, Wang Zebing. Research of wireless intrusion prevention systems based on plan recognition and honeypot[C]. 2009 International Conference on Wireless Communications and Signal Processing, WCSP 2009.

- wap业务综述(02-20)

- 低压电力线通信技术综述(02-16)

- 路由器技术综述(09-09)

- 高频链逆变技术发展综述(03-17)

- Ad hoc网络安全综述(06-23)

- RFID技术在小区安防系统中的应用综述(03-18)