全光网络中攻击的检测与定位

4.2 参数比较检测法

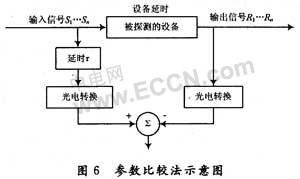

参数比较法基于被检测器件的输入、输出端信号应满足一定的数学关系而得。从器件的两端提取用于比较的光信号,其中提取的输入端信号加上被检测器件的固有延时τ,然后将光信号通过光电转换后变成电信号,再送到参数比较器中得出输出函数K。根据需要比较的参数类型(光信号的幅度、相位、波长等)以及被检测器件的固有特性,在没有攻击的情况下,比较器的输出函数K=f(S1…Sn,R1…Rn),是输入和输出信号的复合函数,一旦有攻击存在是,比较器的输出函数K'=f'(S1'…Sn',R1'…Rn')。将K'和K比较,超过设定的阈值,说明攻击存在,则将结果送到网管,由网管统一处理,比较过程如图6所示。

参数比较法不改变被检测器件结构,和传输链路的比特率无关。由于要光电转换,所以检测速度依赖于光电转换时间,同时要提取信号,可能会影响信号功率。

4.3 综合监测器件检测法

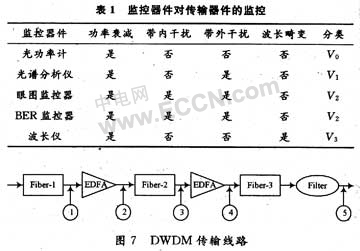

网络中监测器件主要负责对传输器件性能的监控。用V表示监控器件的集合,包括以下4类:V0,V1,V2,V3,即V={V0,V1,V2,V3},如表1。

下面用具体实例说明攻击检测的方法,图7是一段DWDM线路,假如Fiber-1处发生了攻击,在①,②,③,④处分别放置V0,V3,V1,V2类器件来检测攻击。

监控通道若收到V器件发出报警信号,用1表示,没收到则用0表示。发生攻击时,四个V器件发出的报警信号(0或1)排成一列,组成一个四位二进制数,并将其转化为十进制数,由于不同攻击方法的报警值不同,所以能检测出不同的攻击。

5 攻击的定位算法

当检测出攻击方法后,接着就要定位攻击源的位置,下面是分布式定位算法原理。

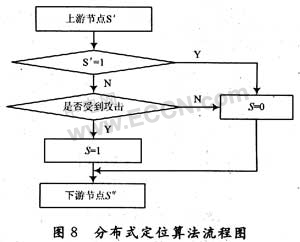

假设网络结点报警状态参量为S,正常状态时令S=0,受到攻击时令S=1,上游结点报警状态参量为S',下游节点报警参量为S",分布式定位算法的主要流程如图8所示。

结点S首先检测来自上游结点的报警状态参量S',如果S'=1,则说明上游结点是攻击源,不让本结点报警;如果S'=0,说明上游结点不是攻击源,于是对本地结点进行攻击判断,一旦判断受到攻击,就令本地结点报警状态参量S=1,如果判断没有受到攻击,就令S=0,然后将本地报警状态参量S下传给下游结点,下游结点依次按照这样的方法进行分布重复判断,直到查找到整个网络的攻击源为止。

6 结 语

国内对全光网络中攻击研究还不是很深入,鉴于此提出了全光网络安全管理框架,得出了两种新的攻击检测方法和一种有效的攻击定位算法,这将有助于人们提高网络安全意识,防范恶意攻击的发生。