看谁还敢乱充电,小心手机信息不保

黑客对手机漏洞无孔不入。手机通过不信任的电源充电时很有可能会泄露个人隐私,即使是使用原配USB线通过自己的电脑充电时,也存在被黑的风险。

现在在机场、火车站、咖啡馆等公共场所中,免费充电站随处可见,充电站附近的座位也经常是这些公共场所中最火爆的,但使用者却往往意识不到使用时潜在的隐患与风险。

近日,卡巴斯基实验室的安全专家们为此专门做了一个实验,来解释与论证这类黑客攻击的存在性与真实性。

为了找出手机在通过电脑充电时,会具体泄露出什么信息与数据,专家们研究分析了各种各样基于安卓系统与ios系统的手机,如三星、谷歌、iPhone。研究发现当手机连接电脑时会共享许多信息,尤其在接入识别时,几乎会显示出手机的所有信息。其中包括:

DN – Device Name 设备名称

DM – Device Manufacturer 设备制造商

DT – Device Type 设备类型

SN – Serial Number 序列号

FW – Firmware info 固件信息

OS – Operating System info 操作系统信息

FS – File system info/file list 文件系统信息/文件列表

ECID – Electronic Chip ID 电子芯片ID

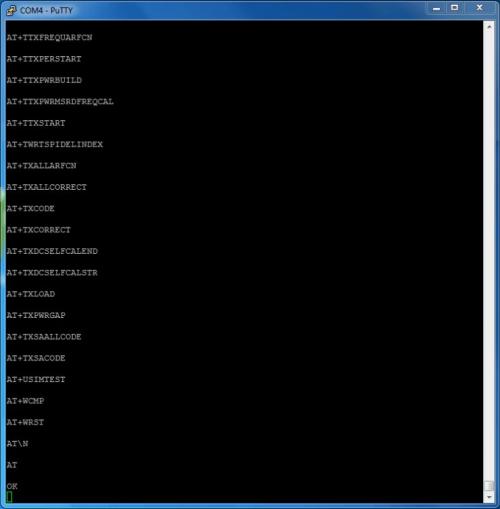

早在2014年的黑帽大会上,专家 Andre Pereira就宣称,仅仅把手机简单地插在经过设置的"伪装"充电站上,就可以实现侵入。他是通过AT口令来控制手机的,这个口令通常用来与移动设备的调制解调器互相获取信息。

卡巴斯基的专家们在此次的研究中也使用了相同的技术,通过电脑与手机原配USB数据线成功控制了手机。在试验中,他们用一套AT口令刷新了手机,并悄无声息地安装了一个可以完全控制手机的应用程序。专家们表示,当电脑与手机连接时,电脑在检索手机数据的同时,为黑客寻找可以控制手机的漏洞提供了便利。

卡巴斯基的研究专家们发现,涉及伪造充电站的事件虽然还并未被大量曝光出来,手机用户们也并没有对此引起足够的重视,但已经有安全公司发现了一些与此类事件相似的网络攻击行为。一个名叫红色十月APT的黑客团队就经常利用AT口令技术对手机进行侵入。

"很奇怪,在如何通过USB数据线侵入手机的技术被证实的两年时间后,这个技术仍然可以被成功应用。然而使用不信任的电源给手机充电的安全隐患已经显而易见。如果是个普通手机用户,在被侵入后,会被植入许多广告与诈骗信息,如果你是一家企业的领导,手机里也许存有与企业相关的重要信息,那么就很容易会成为职业黑客的目标。"卡巴斯基实验室的专家,Alexey Komarov 说,"甚至并不需要很复杂的技术就能实现侵入,所需要的信息资料网上都能查得到。"

国内也有过一些关于手机充电会造成个人信息泄露的报道。在各大客运站、火车站、机场随处的可见的充电站中,有一家名为畅充科技的供应商,当手机插入该充电站进行充电时,会以高速充电为名,要求手机用户向充电站的电脑开放权限,允许后,手机上便会自动安装一些App。

一些充电宝也自带信息读取功能。当手机插入时,会通过USB接口自动拷贝手机中的数据,充电宝上的灯灭了,就证明手机数据已经拷贝完毕。此时,手机的基本信息、手机中的视频、照片、短信等都会被充电宝读取。这种可以改装的充电宝多数在网店兜售。因为其改装难度不大,懂电子设备的人都可以给它"改头换面"。

为了更好地保护自己的个人信息,卡巴斯基实验室的专家建议:

只使用安全可信任的USB数据线及电源充电

使用手机密码,并在充电时不要为手机解锁

使用加密技术与安全防护设备来保护数据安全

同时对手机以及常用电脑进行安全防护,远离恶意软件

安全专家告诉记者,USB调试功能是手机上的最后一把锁,苹果手机也会提示是否允许信任,一旦允许以后,手机内的信息就会任由侵入者"宰割"。手机正常充电时,也不会出现需要获得手机权限的任何提示。因此,在使用陌生电源进行充电时,如提示需要获取手机权限,一定要谨慎。

- 新能源汽车何时脱掉概念“马甲”?(04-27)

- 电动车充电站挌荒 产业是否操之过急(05-31)

- 世界首座采用风力发电的电动车安装成功(08-17)

- 首座太阳能电动汽车充电站近日推出(08-28)

- 还要扩建充电桩?6座充电站年亏损1382万(10-21)

- 常州首家特斯拉超级充电站落户新北 将建6车位(11-12)