工业控制(工控)

设施,现场设备通过现场总线网络与可编程逻辑控制器(PLC)或远程终端设备(RTU)连接,PLC或RTU设备负责实现局域控制功能。第二层为控制网络,主要负责过程控制器和操作员站之间的实时数据传输。操作员站用于区域监控和设置物理设施的设定值。第三层为企业网,企业工作站负责生产控制,过程优化和过程日志记录。

根据控制系统的应用特性,可以分为安全相关的应用和非安全相关的应用。安全相关的应用一旦失效,可能会造成受控制的物理系统发生不可恢复的破坏。如果这类控制系统遭受破坏,将会对公共健康和安全产生重大影响,并导致经济损失。

1.2工业控制系统的安全要求

传统IT信息安全的技术相对成熟,但由于其应用场景与控制系统存在许多不同之处,因此,不能直接应用于控制系统的信息安全保护。本节主要针对控制系统与传统IT信息安全的区别,分析控制系统信息安全的特有属性,并提出控制系统面临的新的挑战。

控制系统的特点之一在于对可用性的要求。因此,传统信息安全的软件补丁方式和系统更新频率对于控制系统不再适用。例如,控制系统的系统升级需要提前几个月进行计划,并且更新时需要将系统设为离线状态。而且,在工业应用环境下,停机更新系统的经济成本很高。此外,有些系统补丁还可能违反控制系统的规则设定。例如,2008年3月7日,某核电站突然停机,原因是系统中的一台监视工厂数据的计算机在软件更新后重启。计算机重启后将控制系统中的数据重置为默认值,导致安全系统认为用于给核燃料棒降温的水温下降。

控制系统的另一个特点在于对实时性的要求川。控制系统的主要任务是对生产过程自动做出实时的判断与决策。尽管传统信息安全对可用性的研究很多,但实时可用性需要提供更为严格的操作环境。例如,传统IT系统中经常采用握手协议和加密等措施增强安全性,而在控制系统中,增加安全措施可能会严重影响系统的响应能力,因此不能将传统信息安全技术直接应用于控制系统中。为了保证控制系统具备更强的安全性,控制网络需要实现相关安全机制和标准,这就要求网络满足一定的性能要求。

除了以上两个特点,控制系统与传统IT信息系统的最大区别在于控制系统与物理世界存在交互关系。总的说来,信息安全中的许多技术措施和设计准则相对成熟,如认证,访问控制,消息完整性,最小权限等。利用这些成熟的技术可以帮助我们防御针对控制系统的攻击。但是,计算机安全主要考虑信息的保护,对于攻击如何影响物理世界并没有研究。而且,工业控制系统的资源有限,生命周期长,不能直接移植传统IT的信息安全技术。因此,虽然目前的信息安全工具可以为控制系统提供必要的防御机制,但仅仅依靠这些机制,无法为控制系统提供充分的深度保护。

当然,与传统IT系统相比,控制系统也存在更易操作的特点,为设计系统安全机制提供了便利。控制系统的网络动态特性更为简单,具有服务器变动少、网络拓扑固定、用户人群固定、通信类型固定、使用的通信协议少等特点。

1.3工业控制系统的威胁

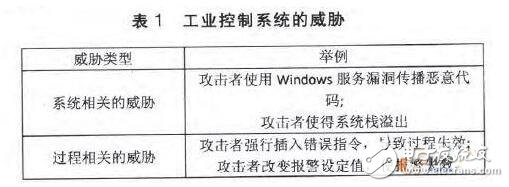

工业控制系统面临的威胁可以分为两种:系统相关的威胁和过程相关的威胁。典型的系统相关威胁和过程相关威胁如表1所示。

系统相关的威胁是指由于软件漏洞所造成的威胁。控制系统从广义上是一种信息系统,会受到系统相关的威胁,如协议实现漏洞、操作系统漏洞等。在控制系统安全项目CCSP2009报告中,通过CSSP安全评估,将一般控制系统的系统相关威胁分为九种类型。表2列举了这九种安全问题。

过程相关的威胁是指工业控制系统在生产过程遭受的攻击。这种攻击利用过程控制的特点,攻击者非法获取用户访问权限后,发布合法的工业控制系统命令,导致工业过程的故障。基于工业控制系统用户与工业过程的交互点,可以将过程相关的威胁分为两类:①影响现场设备的访问控制的威胁;②影响中央控制台的威胁。前者通常发送错误的现场数据到控制系统状态监测中心,从而导致系统状态分析出现错误。后者通常在中央控制台执行合法的命令,但该命令对生产过程而言不合理,将对生产或设备产生负面影响。

控制系统的漏洞一旦被攻击者利用,会遭受不同类型的攻击,具体的攻击形式可以分为:

1)欺骗攻击:在通信过程中伪装成某个合法设备。例如,使用一个伪造的网络源地址。

2)拒绝式服务攻击:系统中任意资源的不可用。例如,设备因忙于应答大量的恶意流量而无法响应其他消息等。

3)中间人攻击:攻击者从通信的一端拦截所有消息,修改消息后再转发到终端接收设备。

4)重播攻

工控 相关文章:

- 工控行业中模块电源的应用(12-12)

- 电源抗干扰技术在工控设计中的应用(02-13)

- 模块电源在工控行业中的应用(04-13)

- UPS电源在工控系统中的应用(11-12)

- Passau60工控机在列控中心系统中的应用(02-12)

- 威达工控机功能介绍及应用(04-28)