云计算安全模型与传统安全模型的差异

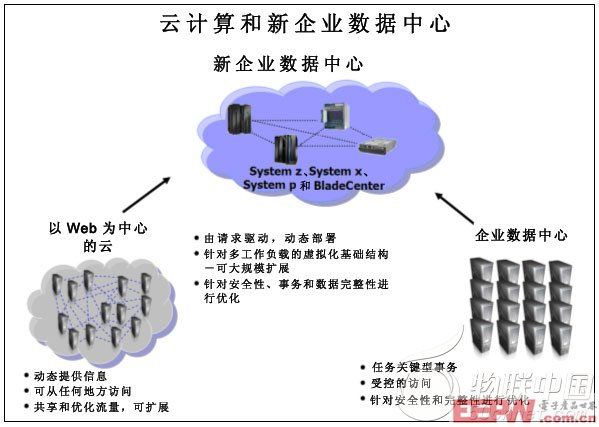

云计算带来的是一种全新的商业模式。它改变的是计算分布或分配的模式(par-adigm)。根据计算分配模式的不同,云计算又可分为共有云、私有云以及公共云。在云计算中心中,云计算模式会在根本上改变IT部门的运营模式,因此用户需要仔细评估不同云计算模式造成的影响,以及这些因素对自身安全策略的影响,然而云环境下的安全模式与传统安全模型又存在着差异。让我们先看看云计算供应商的安全模式。

云计算供应商的安全模型实例

Microsoft的云计算模式是基于WindowsAzure平台来实现的。与Google和Amazon相比,WindowsAzure可以被第三方部署,即提供私用云和混合云的模式,并增加了IaaS服务。由于WindowsAzure提供的运行模式比较灵活,用户在选择适合自身的云计算模式要仔细考虑,因为不同的运行模型对安全的影响是非常大的。

Amazon的云计算模式是基于AmazonEC2托管服务和AWS(AmazonWebService)来实现的。与GAE相比,Amazon的云计算模式涵盖SaaS和PaaS(AmazonEC2),因此运营模式更为灵活。在PaaS模式下,对云端资源的控制更加灵活,但是用户需要承担更多的安全实现,例如认证和权限管理等等。特别指出的是,AWS通过了SAS70类型II的审核,在一个方面也反映出了CSP认识到满足合规性检查对安全的影响。

Google的云计算模式是基于Google应用程序引擎GAE(GoogleApplicationEngine)来实现的。GAE可以将Web应用托管到Google的数据中心上。从运营模式上来分,GAE提供的是基于公用云的SaaS服务。从安全的角度来讲,GAE的用户对云计算系统的安全控制是非常少的。主要安全功能是通过GAE来实施的。

与传统传统安全模型的差异

1.虚拟化要求:安全作为一种服务(SaaS),如何实现虚拟化交付?

基于存储资源和服务器资源的高度整合,云计算服务商在向客户提供各项服务的时候,存储计算资源的按需分配、数据之间的安全隔离成为基础要求,这也是虚拟化成为云计算中心关键技术的原因。在这种情况下,安全设备如何适应云计算中心基础网络架构和应用服务的虚拟化,实现基础架构和安全的统一虚拟交付,是云计算环境下安全建设关注的重点。

2.流量模型的转变:从分散走向高度集中,设备性能面临压力

传统的企业流量模型相对比较简单,各种应用基准流量及突发流量有规律可循,即使对较大型的数据中心,仍然可以根据web应用服务器的重要程度进行有针对性的防护,对安全设备的处理能力没有太高的要求;而在云计算环境下,服务商建设的云计算中心,同类型存储服务器的规模以万为单位进行扩展,并且基于统一基础架构的网络进行承载,无法实现分而治之,因此对安全设备提出了很高的性能要求。

3.未知威胁检测引擎的变更:客户端将从主体检测引擎转变为辅助检测的传感器

传统的安全威胁检测模式中,客户端安全软件或硬件安全网关充当了威胁检测的主体,所有的流量都将在客户端或网关上完成全部的威胁检测。这种模式的优点是全部检测基于本地处理延时较小,但是由于客户端相互独立,系统之间的隔离阻止了威胁检测结果的共享。这也意味着在企业A已经检测到的新型威胁在企业B依然可能造成破坏,没有形成整体的安全防护。而在云计算环境下,客户端更多的将充当未知威胁的传感器,将本地不能识别的可疑流量送到云端,充分利用云端的超强计算能力进行未知威胁的检测,从而实现云模式的安全检测。

4.安全边界消失:云计算环境下的安全部署边界在哪里?

在传统安全防护中,很重要的一个原则就是基于边界的安全隔离和访问控制,并且强调针对不同的安全区域设置有差异化的安全防护策略,在很大程度上依赖各区域之间明显清晰的区域边界;而在云计算环境下,存储和计算资源高度整合,基础网络架构统一化,安全设备的部署边界已经消失,这也意味着安全设备的部署方式将不再类似于传统的安全建设模型,云计算环境下的安全部署需要寻找新的模式。

物联网 云计算 RF技术 网络通信 无线网络 有线网络 华为 中兴 相关文章:

- 小型基站能否缓解物联网频谱资源短缺压力?(10-22)

- 5G技术为下一代物联网铺路(01-20)

- 解析全球移动通信协会的蜂窝物联网频谱白皮书(10-06)

- 中兴通讯在终端领域成立物联网子公司 (04-17)

- RFID助推智慧医疗建设 (03-27)

- 物联网技术在畜产品中的应用(04-28)